【最新版】テレワークのセキュリティ対策8選!情報漏洩を防ぐポイントとは?

テレワークを始めたいけど、セキュリティが心配

外出先での作業中に情報が漏れたらどうしよう

ルールがあいまいで、現場任せになっている状態が不安

テレワークは柔軟な働き方を可能にする一方で、情報漏洩やウイルス感染といった重大なセキュリティリスクもはらんでいます。

実際に、セキュリティ事故が発生して業務停止に追い込まれるケースも少なくありません。

この記事では、テレワークにおける具体的なセキュリティ対策や役立つガイドラインについて解説します。

【現状】テレワークの普及でセキュリティ対策の重要性が増している

とは?-1024x576.png)

ここからは、日本におけるテレワークの導入率やセキュリティリスクといった内容を解説します。

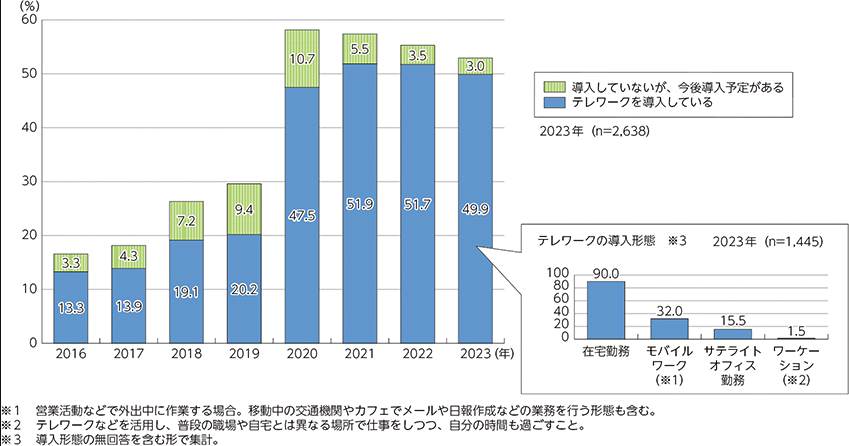

テレワーク導入企業は49.9%

総務省の調査によると、企業の49.9%がテレワークを導入しており、全国的に一般化していることがわかるでしょう。

働き方の多様化が進む中、企業は柔軟な働き方を求める人材ニーズに応える必要があります。しかし、導入率が上がるほど、セキュリティリスクへの対処が求められます。

つまり、テレワークは「実施するだけ」では不十分であり、安全な環境を整備して初めて効果を最大化できるといえるでしょう。

テレワーク導入時のリスク

テレワークを導入するだけでは、業務の安全性は確保できません。実際にセキュリティ対策が不十分なまま運用を始めたことで、情報漏洩やマルウェア感染といったトラブルが発生するケースもあります。

テレワーク導入時の代表的なリスクは、以下のとおりです。

- 公共Wi-Fiからの接続による情報漏洩

- 貸与端末の紛失・盗難による機密情報流出

- 社員のリテラシー不足によるウイルス感染

- ID・パスワードの管理不備による乗っ取り

- セキュリティポリシー未整備によるルール違反の横行

テレワークを安全に活用するには、こうしたリスクを正しく理解し、事前に防止策を講じることが欠かせません。

トライアル申込者全員に

「IT管理に使える4大テンプレート」

無料プレゼント!

- 💻 IT資産管理台帳

- 🧾 PC利用規定テンプレート

- 🔐 パスワードポリシーサンプル

- 🌐 IPアドレス管理表

👉 トライアルに申し込む

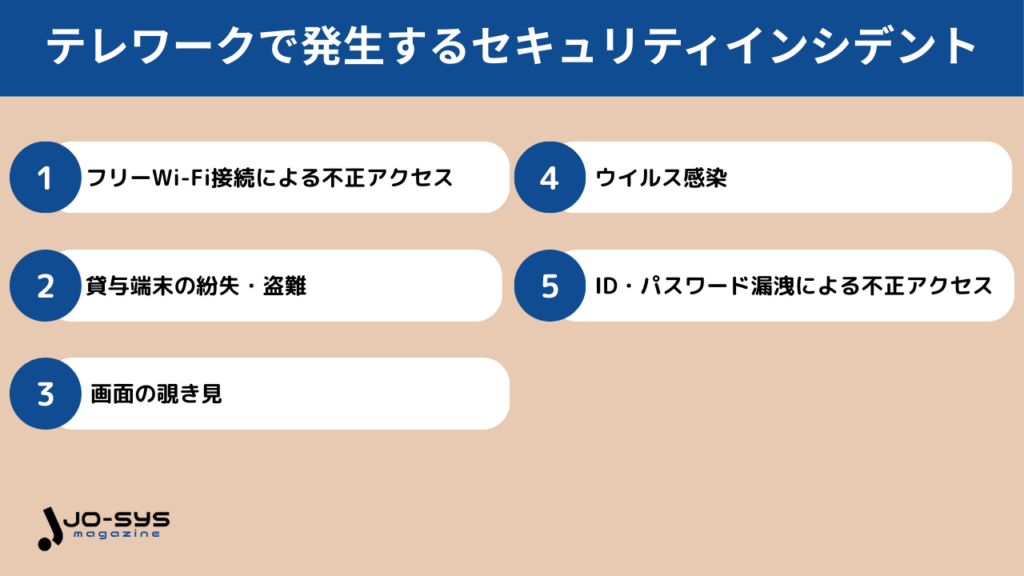

テレワークで発生するセキュリティインシデント

テレワークで発生するセキュリティインシデントは、以下のとおりです。

フリーWi-Fi接続による不正アクセス

カフェや駅、図書館などで提供されている無料Wi-Fiは、手軽に使える一方で、セキュリティが非常に脆弱です。実際にホテルの無線LANを乗っ取り、宿泊者の情報を盗み取った攻撃事例が確認されています。

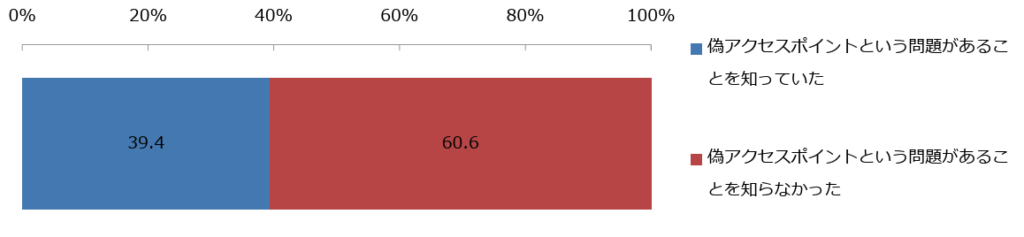

また、正規アクセスポイントに偽装した偽アクセスポイント(APフィッシング)も多数報告されており、誤接続による通信内容の盗聴被害が発生している点にも注意が必要です。

利用者の認知度も低く、調査では公衆無線LANの偽アクセスポイント問題について、約60.6%の人は知らなかったと回答しています。

これらの攻撃は、通信経路に第三者が介在してデータを傍受する仕組みであり、暗号化されていない通信ほど危険性が高まります。

対策として、フリーWi-Fi利用時はVPN接続の徹底やTLSによる暗号化通信のみを利用する設定が欠かせません。

貸与端末の紛失・盗難

テレワークでは、業務用のPCやスマートフォンなどの端末をオフィス外へ持ち出す機会が増加します。

その結果、交通機関や飲食店での置き忘れ、カバンごとの盗難といったトラブルが頻発し、情報漏えいのリスクが高まっているのが現状です。

紛失した端末内には、顧客情報や営業資料などの機密データが保存されているケースも多く、そのまま社内システムやクラウドに不正アクセスされる危険性があります。

対策としては、HDDやSSDの暗号化、MDM(モバイルデバイス管理)による遠隔ロック・データ消去、強制ログイン認証の設定が有効です。

画面の覗き見

自宅やカフェ、サテライトオフィスなどで業務を行うテレワークでは、第三者に画面が覗き見られるリスクが常に存在します。

公共の場では「ショルダーハッキング」と呼ばれる肩越しの覗き見被害が発生することもあり、ATMでPINコードを盗み見る手口と同様に、ビジネスでも深刻な脅威です。

こうした覗き見のリスクを回避するためには、以下の対策が有効です。

- プライバシーフィルターの貼付による物理的な覗き見防止

- 自動ロックやスクリーンタイムアウトの設定

- 家族や同居人が視界に入らない作業環境の整備

- 情報の取り扱いルールを明文化し、社内教育を徹底する

テレワークでは、覗き見による情報漏洩のリスクも潜んでいることを理解しておくようにしましょう。

ウイルス感染

テレワークでは、社外ネットワークへの接続が日常的になるため、マルウェア(ウイルス)感染のリスクも高くなります。

実際、メール添付ファイルや本文中のリンクを開いたことで感染する「Emotet」などの事例は少なくありません。

また、社用PCが在宅勤務中にSNSなどから感染し、出社時に社内ネットワークへ接続して社内全体にウイルスが拡散したケースも確認されています。

テレワーク時のウイルス感染対策としては、以下のような措置が効果的です。

- セキュリティソフトの導入と定義ファイルの自動更新

- 不審メールの開封禁止と社内報告の徹底

- EDR(Endpoint Detection and Response)の導入による未知のマルウェア対応

これらの対策により、感染防止だけでなく被害拡大の抑止にもつながります。

ID・パスワード漏洩による不正アクセス

ID・パスワードの漏洩や使い回しは、テレワーク時の不正アクセスの主要原因です。

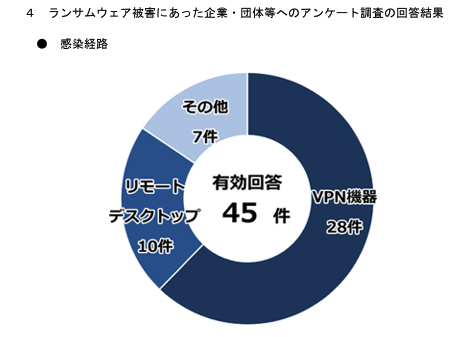

警視庁の調査によると、2025年上半期に報告されたランサムウェア感染経路のうち、約62%がVPN機器の脆弱性を経由しており、リモートデスクトップ経由も22%を占めました。

攻撃者は、マルウェア感染・通信盗聴・フィッシングメールなどを通じてID・パスワードを窃取し、同一情報を使い回しているケースに不正ログインを試みます。

ID・パスワード漏洩による不正アクセスを防止するためには、以下のような対策が有効です。

- パスワードは長く複雑なパスフレーズを使用し、使い回さない

- 多要素認証(MFA)を導入して、漏洩時の被害拡大を防止

- VPN機器・リモート接続システムの脆弱性を定期的に修正

安全なテレワーク運用に不可欠なセキュリティ対策8つ

安全なテレワーク運用に不可欠なセキュリティ対策は、以下のとおりです。

OSやソフトは常に最新状態に保つ

サイバー攻撃の多くは、OSやソフトウェアの脆弱性(セキュリティホール)を突いて発生します。そのため、各種アップデートを常に適用し、最新の状態に保つことは基本かつ最重要のセキュリティ対策です。

令和6年においても、ランサムウェア攻撃による被害やウェブサイトの改ざん等による被害が依然として多く見られた。これらを含む、原因別で分類した141 件の原因を割合で示すと「古いバージョンの利用や修正プログラム・必要なプラグイン等の未導入によるもの」が約29.1%(41 件)、「設定の不備(セキュリティ上問題のあるデフォルト設定を含む)」が約23.4%( 33件)であり、この2つの項目で約52.5%(74 件)と大きな割合を占めている。

※参考元:警視庁「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」

警察庁の調査によれば、不正アクセスの原因のうち約29.1%が古いバージョンの利用や修正プログラム未導入によるものでした。

対象となるのは、WindowsやmacOSなどの基本OSに限らず、Google Chromeなどのブラウザ、Adobe Acrobat ReaderなどのPDFリーダー、さらには無線LANルーターのファームウェアにまで及びます。

VPNなどで通信の暗号化を行う

テレワーク環境では、自宅や外出先からインターネット経由で業務データをやり取りする場面が増加します。その際、通信経路が暗号化されていないと、第三者にデータを盗聴・窃取されるリスクが非常に高くなります。

暗号化されていないネットワークによるリスクを回避するために、有効なのがVPNやTLSといった暗号化技術です。

VPNを使えば、インターネット上に仮想的な専用線を構築できるため、第三者の介在を物理的に遮断できます。

また、利用するクラウドサービスやWebサイトも、「https://」で始まるTLS暗号化が施された接続であることを確認することが基本です。

社内のセキュリティ規定を整備する

テレワークにおける情報漏えいや不正アクセスの多くは、「何を守るべきか」が明文化されていないことに起因しています。

社内でのセキュリティ方針を統一するためにも、明確なセキュリティ規定の整備が不可欠です。

具体的には、テレワーク時の端末利用ルール、外部ネットワーク接続の制限、業務で利用可能なクラウドサービスの範囲、個人所有端末(BYOD)の扱いなどを細かく定義し、ドキュメント化する必要があります。

また、情報の分類(機密・社外秘・公開)に応じた取り扱いルールも明示しましょう。

アカウント管理を徹底する

アカウント管理は、テレワークにおけるセキュリティ対策の根幹です。IDやパスワードの管理が甘いと、内部・外部問わず不正アクセスの入り口になります。

特に管理者権限を持つアカウントが乗っ取られた場合、企業全体に深刻な被害を及ぼす可能性があります。

理想的には、ある程度長いランダムな英数字の並びが好ましいですが、覚えなければならないパスワードの場合は、英語でも日本語(ローマ字)でもよいので無関係な(文章にならない)複数の単語をつなげたり、その間に数字列を挟んだりしたものであれば、推測されにくく、覚えやすいパスワードを作ることができます。

※引用元:総務省「安全なパスワードの設定・管理」

パスワードは「長く・複雑で・使い回さない」ことが基本です。加えて、多要素認証(MFA)やパスキーなどの次世代認証技術を導入すれば、認証情報が万が一漏洩しても突破は困難になります。

セキュリティ対策ソフトを導入する

テレワークでは、インターネットを介した業務が中心となるため、端末のマルウェア感染対策が必須です。

基本となるのは、ウイルス対策ソフトの導入や定義ファイルの自動更新・リアルタイムスキャンの有効化です。

しかし、近年ではEPPだけでは防げない未知のマルウェアや標的型攻撃が急増しています。そこで注目されているのが、EDRです。

EDRは端末のあらゆる挙動を常時監視し、不審な動きを検知・分析・対応する機能を備えています。感染した端末を自動でネットワークから隔離し、被害拡大を防止できる点が大きな特徴です。

| 項目 | EPP(従来型) | EDR(次世代型) |

|---|---|---|

| 主な目的 | 侵入防止 | 検知・対応・復旧 |

| 対応範囲 | 既知の脅威 | 未知・標的型攻撃含む |

| 機能 | ウイルススキャン、定義ファイル更新 | 挙動監視、分析、隔離、復旧支援 |

| 対象環境 | 単一端末が中心 | テレワークや複数拠点にも対応 |

自動画面ロックや覗き見防止フィルターを活用する

テレワークでは、カフェやレストラン、通勤中などの公共空間で、第三者に画面を覗かれる「ショルダーハッキング」や、離席中の端末から情報を盗まれる可能性があります。

こうしたリスクに対しては、自動画面ロックと覗き見防止フィルターの併用が有効です。

自動画面ロックを設定すれば、短時間の離席でも端末が自動でロックされ、無防備な状態を防げます。

スマートフォンやノートPCでは、指紋認証や顔認証といった生体認証による画面ロックを設定することで、利便性を損なわずに高いセキュリティが確保できます。

認可していないクラウドサービスや端末の利用を制限する

テレワーク環境では、従業員が企業の許可を得ずに使うシャドーITや私物端末(BYOD)の利用が広がることで、セキュリティ統制が及ばず、情報漏えいリスクが増大します。

このような事態を防ぐには、まず利用端末とクラウドサービスの範囲を明確にし、許可されたもの以外の使用を禁止するルールの徹底が重要です。

また、CASBを導入することで、利用状況を可視化し、誰が・いつ・どのクラウドを・どの端末で使用したかを把握し、リアルタイムで利用制御が行えます。

MDMなどのセキュリティソリューションを導入する

テレワークにおいては、従業員が使用するモバイル端末の紛失・盗難・誤使用といったリスクに備えた一元的なセキュリティ統制が求められます。

そのために効果的なのが、MDM(Mobile Device Management)などの専用ソリューションの導入です。

MDMは、スマートフォンやタブレットなどの端末を企業側で一括管理し、アプリ配信・設定管理・アクセス制御・リモートロック・データ消去などの機能を提供しています。

万が一端末を紛失した場合でも、遠隔から情報を初期化・暗号化・ロックできるため、機密情報の漏洩リスクを大幅に低減可能です。

トライアル申込者全員に

「IT管理に使える4大テンプレート」

無料プレゼント!

- 💻 IT資産管理台帳

- 🧾 PC利用規定テンプレート

- 🔐 パスワードポリシーサンプル

- 🌐 IPアドレス管理表

👉 トライアルに申し込む

セキュリティ事故防止のために国の情報セキュリティ対策について押さえよう

テレワークにおけるセキュリティ対策は、企業単位の工夫だけでなく、国が提示する公式ガイドラインや指針を参照することが重要です。

総務省や警視庁などが提供する資料には、実践的な対策例や最新の脅威情報、チェックリストが掲載されており、特に中小企業にとっては心強い支援ツールとなります。

セキュリティインシデントを未然に防ぎ、法令遵守と信頼性向上の両立を図るためにも、政府発行のセキュリティガイドは必ず確認すべき情報源です。

総務省 | テレワークセキュリティガイドライン

総務省が公開する「テレワークセキュリティガイドライン」は、テレワークを安全かつ継続的に活用するための国家レベルの指針です。

導入前の企業だけでなく、すでに運用している企業も対象としており、ICTの進展と多様な働き方を背景に、最新のセキュリティ課題に対応する内容が盛り込まれています。

テレワークセキュリティガイドラインでは、マルウェア感染・通信傍受・端末の盗難・のぞき見など、テレワーク特有のリスクを想定した対策の重層化が求められており、「ルール」「人」「技術」の3つの視点でバランスよく施策を構築することが重要とされています。

さらに、経営者・システム管理者・勤務者それぞれの役割を明確化し、7つのテレワーク方式(VPN/VDI/リモートデスクトップなど)に応じた注意点も細かく解説されています。

企業規模や環境に応じた現実的かつ実践的な対策設計に役立つ内容です。

警視庁 | テレワーク勤務のサイバーセキュリティ対策に関するWebページ

警視庁のWebページでは、テレワーク中のサイバー攻撃に対して、個人と中小企業が取るべき実践的な対策が紹介されています。

特に、「サイバーセキュリティ対策9か条」に基づくパスワード管理・ソフト更新・マルウェア対策が明確で、誰でも実践しやすい内容です。

たとえば、「Emotet」などの偽メール・偽サイトへの注意喚起や、スマホ・PCの画面ロックの推奨、トラブル発生時の相談先までが記載されています。

そのため、テレワーク勤務者にとって信頼性の高い情報源です。

総務省 | 中小企業等担当者向け テレワークセキュリティの手引き

総務省は、セキュリティ予算や専任担当者が不足しがちな中小企業に向けて、平易な表現で具体策をまとめた「テレワークセキュリティの手引き」を公開しています。

ITやセキュリティに不慣れな管理者でも、何をすべきか一目で分かるチェックリスト形式で構成されており、導入初期の不安を軽減可能です。

特に、経営者への啓発として「3原則+重要7項目」の実践が推奨されており、セキュリティ対策の責任と意義を明確化しています。

クラウドサービスの選定についても、安全性・契約条件を含めたチェックポイントが提示されており、安心してITを活用するための入門資料として有用です。

参考:総務省「中小企業担当者向け テレワークセキュリティの手引き」

テレワークセキュリティ実施時の運用ポイント

テレワークセキュリティを実施する際は、以下のポイントを意識して運用しましょう。

セキュリティ規定は継続的に評価と見直しを行う

テレワークにおけるセキュリティ規定は、一度策定して終わりではなく、定期的な見直しと改善が不可欠です。

たとえば、以前は対象外だったクラウドツールの利用が広がれば、新たなリスクに対応したルール整備が求められます。

また、実際の現場でルールが浸透しているか、想定どおりに運用されているかも確認が必要です。定期的な評価を通じて、形骸化した規定を見直し、実効性あるセキュリティ体制へと進化させましょう。

従業員へのモニタリングとセキュリティ教育の実施

テレワークにおけるセキュリティ対策を実効性のあるものにするためには、従業員のモニタリングやセキュリティ教育も重要です。

社員一人ひとりの意識が低ければ、どんなに高度なツールを導入しても情報漏えいは防げません。

そのため、まずはセキュリティ教育を定期的に実施し、リスク事例や被害の深刻さを具体的に伝えることが重要です。

加えて、ログ管理やアクセス状況の可視化を通じた「行動のモニタリング」も効果的です。

モニタリングと教育をセットで運用することで、セキュリティルールを“守らせる”から“自ら守る”文化へと変えていくことができます。

トライアル申込者全員に

「IT管理に使える4大テンプレート」

無料プレゼント!

- 💻 IT資産管理台帳

- 🧾 PC利用規定テンプレート

- 🔐 パスワードポリシーサンプル

- 🌐 IPアドレス管理表

👉 トライアルに申し込む

まとめ | テレワークは適切なセキュリティ対策によって安全な運用を実現できる

テレワークの普及により、働き方の自由度は大きく広がりましたが、その裏側にはセキュリティリスクの拡大という課題があります。

マルウェア感染や情報漏えい、アカウントの不正使用など、見えにくいリスクへの備えが不可欠です。

アカウント管理やセキュリティ対策ソフトの導入といった対策に加え、国のガイドラインなどを活用すれば、中小企業でもすぐに取り組める現実的なセキュリティ体制を構築できます。

まずは自社の状況を見直し、小さな一歩からでも改善を始めましょう。

.jpg)