CASBとは?基本から仕組み、他のセキュリティ対策との違いまでわかりやすく解説

テレワークの導入で社員がさまざまなクラウドサービスを勝手に使い始めた

増え続けるクラウド利用のセキュリティ管理に限界を感じている

「CASB」という言葉を聞くが、具体的にどのような仕組みで、なぜ必要なのかが分からない

現在、多くの企業がクラウドサービスの利便性を感じる一方で、「シャドーIT」や「情報漏洩リスク」といったセキュリティ課題に悩まされています。

従来の境界防御型のセキュリティ対策では、クラウドへのアクセスやデータ利用状況を把握できず、セキュリティ課題が放置されてしまいがちです。

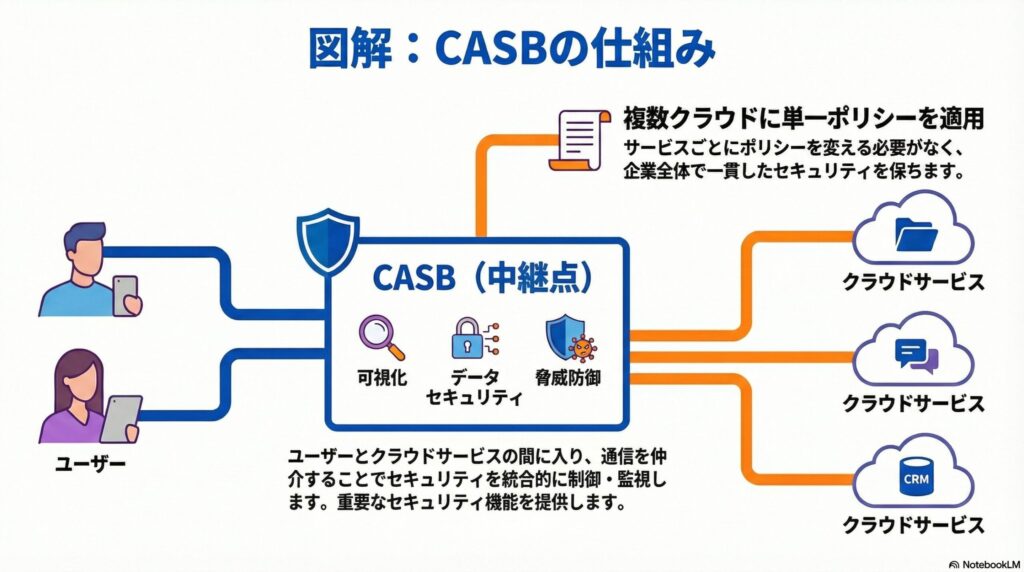

そこで、現代ではユーザーとクラウドサービスの間に入り、両者の通信を仲介することで、クラウド利用におけるセキュリティを統合的に制御・監視するCASBが注目されています。

この記事では、クラウド時代のセキュリティ課題を解決するCASBの基本から具体的な機能、他の対策との違い、導入のメリット・デメリットまで、専門的な知識がない人が理解できるように解説します。

CASB(キャスビー)とは?基本概念と仕組み

CASB(キャスビー)とは、ユーザーとクラウドサービスの間に入り、両者の通信を仲介することで、クラウド利用におけるセキュリティを統合的に制御・監視する仕組みです。

現代は、従来のセキュリティ対策では、クラウドサービスの利用状況を把握したり、外部に流出するデータを制御したりすることが困難になっています。

CASBは、クラウドサービスの利用状況を可視化し、不正なアクセスや情報漏洩を防ぐためのデータセキュリティや脅威防御といった機能を提供しています。

企業が利用する複数のクラウドサービスに対して、単一のポリシーを一貫して適用できる点が大きな特長です。

トライアル申込者全員に

「IT管理に使える4大テンプレート」

無料プレゼント!

- 💻 IT資産管理台帳

- 🧾 PC利用規定テンプレート

- 🔐 パスワードポリシーサンプル

- 🌐 IPアドレス管理表

👉 トライアルに申し込む

CASBが提供する4つの主要機能

CASBの機能は、以下の4つで構成されています。

可視化(Visibility)

CASBには、従業員が利用しているすべてのクラウドサービスを特定し、利用実態を把握する可視化機能が備わっています。

具体的には、企業のネットワークログなどを分析することで、どのユーザーが、どのクラウドサービスに、どれくらいの頻度でアクセスしているかを検知することが可能です。

可視化によって得られる成果は、シャドーITの特定です。

情報システム部門の許可なく従業員が業務に利用しているクラウドサービスは、セキュリティポリシーの適用外となり、重大な情報漏洩リスクを抱えます。

CASBは、単にサービスを検出するだけでなく、そのサービスが持つセキュリティリスクを評価できます。

データセキュリティ(Data Security)

データセキュリティ機能は、クラウド上に存在する企業の機密情報を不正な利用や外部流出から守ることを目的としています。

不正利用や外部流出のセキュリティリスクを低減するために、CASBには情報漏洩対策(DLP)が備わっています。

CASBのDLP機能は、データがアップロードされる前や、クラウド上で共有される際に動作するのが特徴です。

例えば、特定キーワード(顧客名、個人情報など)を含むファイルがクラウドストレージにアップロードされようとした際、リアルタイムでCASBがこれを検知し、アップロード自体をブロックできます。

脅威防御(Threat Protection)

脅威防御機能は、マルウェアや不正アクセスなど、悪意のある第三者による攻撃や脅威からクラウド環境を保護します。

クラウドサービス経由で社内ネットワークにマルウェアが持ち込まれる経路を遮断することが重要な役割です。

CASBは、ダウンロードされるファイルや、アップロードされるファイルの中に既知および未知のマルウェアが含まれていないかをチェックします。

もしマルウェアが検出された場合、CASBはファイルを隔離したり、ダウンロードを即座にブロックしたりすることで、社内への感染拡大を防ぎます。

コンプライアンス(Compliance)

コンプライアンス機能は、企業が遵守しなければならない法令、業界標準、および社内規定をクラウド環境で確実に実行するために不可欠です。

近年、世界各国で個人情報保護法が強化されており、企業にはデータの取り扱いに対する厳格な責任が求められています。

CASBは、データセキュリティ機能と連携し、特定地域に保存が義務付けられているデータが別の地域にあるクラウドにアップロードされないように制御できます。

また、コンプライアンス遵守の証拠となる監査証跡の確保も重要な役割です。

CASBと他のセキュリティ対策の違い

ここからは、CASBと他のセキュリティ対策の違いについて解説します。

CASBとSWGの違い

CASBとSWGは、いずれもインターネットアクセスを安全にするためのゲートウェイですが、保護の対象範囲に違いがあります。

| 比較項目 | CASB | SWG |

| 定義・役割 | クラウドサービスの利用を可視化・管理 | 外部Webアクセスを安全に行うクラウド型プロキシ |

| 対象範囲 | クラウドサービスの利用時に特化 | Webトラフィック全域をカバー |

| 主な機能 | クラウドDLP、シャドーIT検出、アクセス制御 | 危険なサイトのブロック、URLフィルタリング、ウイルス感染防止 |

SWGは、企業ネットワークからインターネットに出るWebトラフィック全体を監視し、危険なサイトや業務外のサイトへのアクセスをブロックする境界防御の役割を担います。

一方、CASBは、SaaSやIaaSなどのクラウドサービスへのアクセスに特化し、クラウド環境で詳細なデータ制御と利用状況の可視化に重点を置いているのが特徴です。

CASBとSASE(サシー)の違い

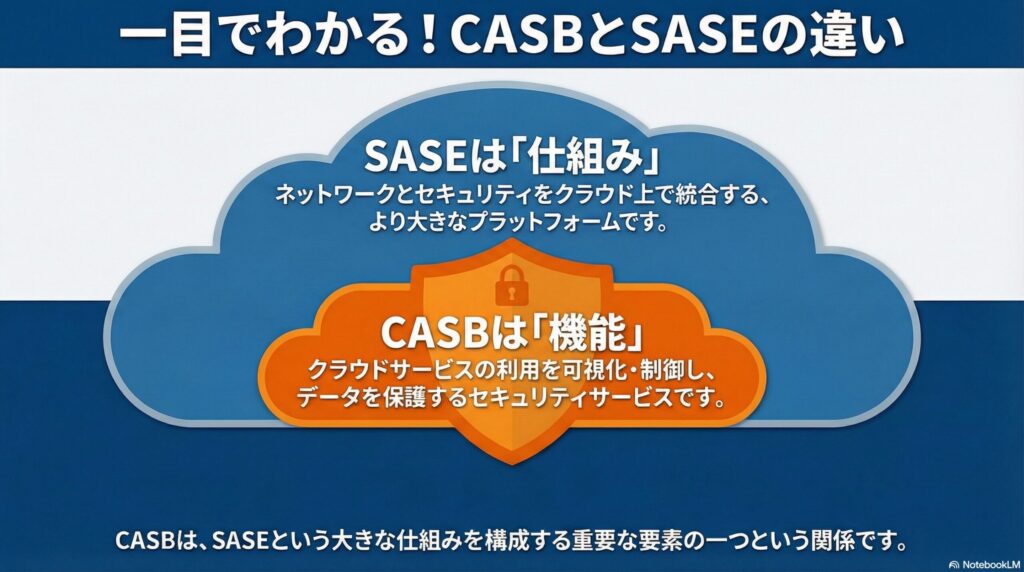

SASE(サシー)は、CASBよりも広範な概念であり、セキュリティ機能とネットワーク機能を統合した新しいセキュリティフレームワークです。

| 比較項目 | CASB | SASE |

| 概要 | クラウドサービスの利用を可視化・制御するセキュリティサービス | ネットワークとセキュリティをクラウド上で統合するプラットフォーム |

| 階層・関係 | SASEを構成する要素(機能)の一つ | セキュリティサービス全体の仕組み(フレームワーク) |

| 目的 | クラウドサービス内の利用状況の可視化とデータ保護 | ネットワーク全体の安全なアクセス環境の構築(ゼロトラスト) |

SASEは、CASB、SWG、ZTNA(Zero Trust Network Access)など、複数のセキュリティ機能をSD-WANなどのネットワーク機能と統合し、クラウド上で一元的に提供する仕組みです。

つまり、SASEは広範囲なセキュリティを実現する統合的な仕組みであり、CASBはSASEが目指す全体像の中で、クラウドセキュリティを専門に担う重要な構成要素という階層的な関係にあります。

トライアル申込者全員に

「IT管理に使える4大テンプレート」

無料プレゼント!

- 💻 IT資産管理台帳

- 🧾 PC利用規定テンプレート

- 🔐 パスワードポリシーサンプル

- 🌐 IPアドレス管理表

👉 トライアルに申し込む

CASBが必要とされる背景とクラウド時代のリスク

CASBが現代のセキュリティ対策に不可欠となった背景には、企業のIT環境における構造的な変化があります。従来のセキュリティ対策が機能しなくなった主な理由は、次の3点です。

テレワークの普及とセキュリティ境界の崩壊

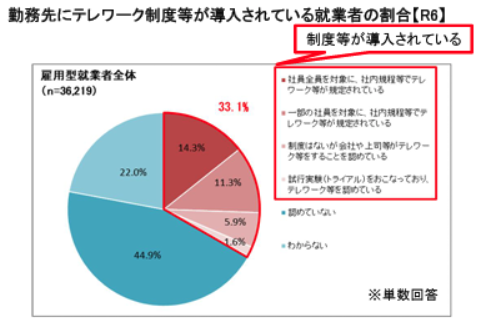

働き方改革やリモートワークの増加により、従業員がオフィス外からインターネット経由でクラウドサービスに直接アクセスするようになりました。

従来のセキュリティモデルは、社内ネットワークを「安全」、社外ネットワークを「危険」とみなし、両者の境界にファイアウォールやIDS/IPSといったセキュリティ機器を設置して防御する境界セキュリティが主流でした。

しかし、テレワークが普及した結果、従業員はオフィスネットワークを経由せず、自宅のインターネット回線から直接クラウドサービス(SaaS)へアクセスする機会が増加しました。

国土交通省の調査によると、テレワーク制度が導入されている就業者の割合は33.1%と報告されています。

CASBは、ユーザーとクラウドサービスの間に立ち、どこからのアクセスであっても一貫したセキュリティポリシーと監視を適用するために、不可欠なソリューションとなりました。

クラウドサービス自体の増加と多様化

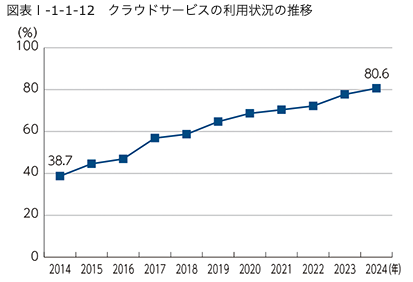

近年、クラウドサービスの数と種類は爆発的に増加しており、企業が利用するサービスも多様化しています。

情報システム部門が把握・管理しきれない数のSaaSが存在することが、大きなセキュリティリスクを生んでいます。

SaaSが増加することによって、利便性を求めた従業員や部門が、無断で無料のファイル共有サービスやプロジェクト管理ツールなどを業務に使用するシャドーITが発生しています。

CASBは、この複雑化するクラウド環境において、可視化機能によってシャドーITを自動的に発見し、リスクレベルを評価することが可能です。

ゼロトラストセキュリティの重要性の高まり

「社内は安全」という従来の境界セキュリティの考え方は、テレワークとクラウドの普及によって完全に通用しなくなりました。

代わりに、現代のセキュリティ対策の新たな指針となっているのが、ゼロトラストセキュリティの考え方です。

ゼロトラストとは、一切のアクセスを信用せず、常に検証するの前提に立つセキュリティモデルです。

CASBは、ゼロトラストの実現において、特にクラウドサービスへのアクセス制御とデータ利用の検証という重要な役割を担います。

クラウドサービスの利用全体にわたって「決して信用せず、常に確認する」というゼロトラストの原則を適用できるため、クラウド時代におけるゼロトラスト環境構築の要として位置づけられています。

CASBのメリット

CASBのメリットは、以下のとおりです。

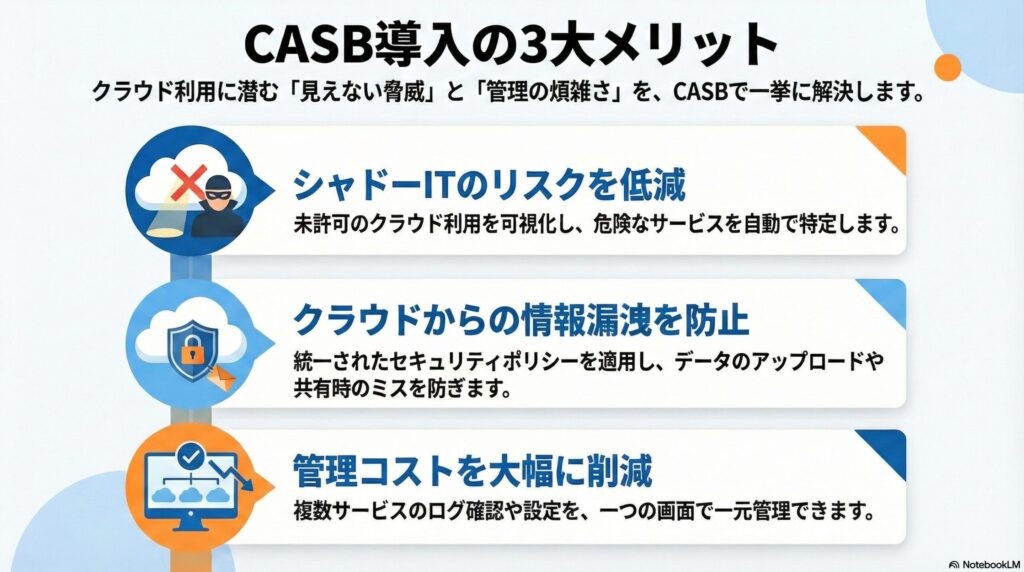

シャドーITのリスクを減らせる

CASB導入のメリットは、情報システム部門が把握・管理できていないシャドーITのリスクを減らせる点です。

CASBの可視化機能は、従業員が利用しているすべてのクラウドサービスを検出し、利用実態を明確にできます。

また、単なる検出だけでなく、CASBが各クラウドサービスのセキュリティリスクレベルを評価する点もシャドーIT防止の観点から有効です。

例えば、データの暗号化レベルが低い、提供元が不明確である、といった危険度の高いサービスを自動で特定できます。

このように、シャドーITのリスクを低減し、安全なクラウド利用環境を整備できるのがCASBのメリットです。

クラウドサービスによる情報漏洩リスクを減らせる

CASBは、クラウドストレージやSaaS上での機密情報漏洩リスクを、リアルタイムなデータ制御によって大幅に低減できます。

多くの企業担当者は、クラウドサービスの設定ミスや従業員のうっかりミスによる情報漏洩を懸念しています。

CASBのデータセキュリティ機能(DLP)は、クラウドサービスへのデータアップロード時や共有時に、企業が定めるセキュリティポリシーを一貫して適用するため安心です。

システム管理者の管理コストを減らせる

CASBの導入は、セキュリティ強化だけでなく、情報システム部門の運用・管理コストを削減できるメリットもあります。

企業が複数のクラウドサービスを利用している場合、従来の管理方法では、管理者はいちいち個々のクラウドサービスの管理画面を開いて、アクセスログの確認、セキュリティ設定の適用などを行う必要がありました。

CASBは、すべてのクラウドサービスに対するポリシー設定、ログ収集、利用状況の可視化を一つのプラットフォームで実現できます。

また、新しいクラウドサービスを導入する際も、CASBで設定された共通のポリシーを適用するだけで済みます。

トライアル申込者全員に

「IT管理に使える4大テンプレート」

無料プレゼント!

- 💻 IT資産管理台帳

- 🧾 PC利用規定テンプレート

- 🔐 パスワードポリシーサンプル

- 🌐 IPアドレス管理表

👉 トライアルに申し込む

CASBのデメリット

CASBのデメリットは、以下のとおりです。

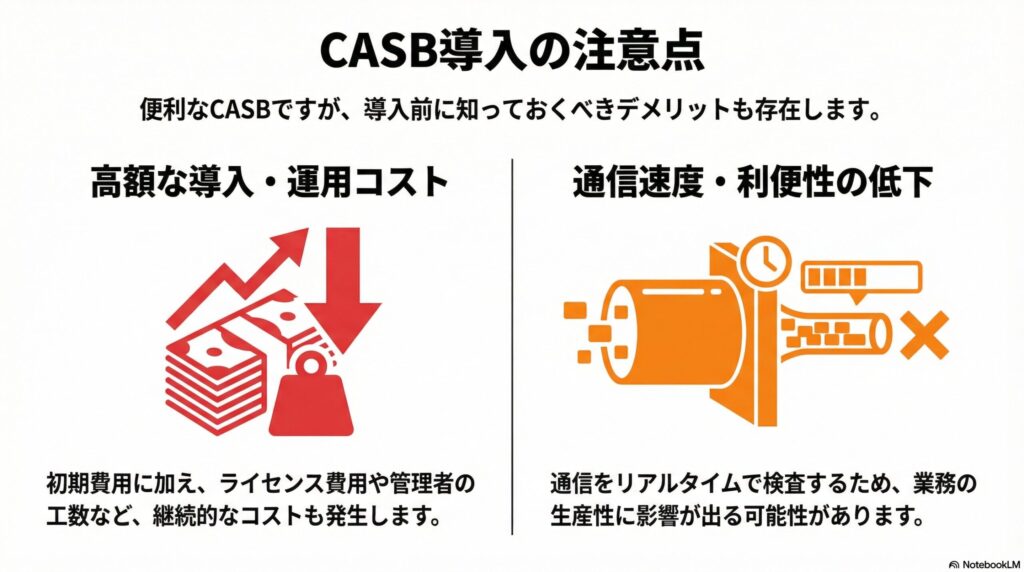

導入・運用コストがかかる

CASB製品は、クラウド利用の監視、DLP(情報漏洩対策)、脅威防御といった高度で専門的なセキュリティ機能を提供するため、それに見合った導入コストおよび継続的な運用コストが発生します。

CASB製品の多くは、ユーザー数や利用する機能の範囲に基づいたサブスクリプション(月額または年額)形式で提供されます。

そのため、思ったよりコストが高額になっていた事態を避けるためにも、次の点を事前に確認してください。

- 初期導入費用: 設定や既存システムとの連携にかかる初期費用。

- ライセンス費用: ユーザー数に応じた費用、必要な機能がすべて含まれているか。

- サポート費用: ベンダーによる技術サポート費用が含まれているか。

また、導入後もポリシーの継続的な見直しや、インシデント発生時の対応など、管理者の工数という運用コストも発生します。

導入を検討する際は、複数のベンダーから見積もりを取得し、提供される機能と費用とのバランス(コストパフォーマンス)比較検討するようにしましょう。

通信速度や利便性が低下することがある

CASBの導入形態によっては、ユーザーのクラウドサービス利用時の通信速度が低下したり、利便性が損なわれたりする可能性があります。

これは、CASBの仕組み上、通信を仲介し、リアルタイムで内容を検査する必要があるためです。

もし従業員が「CASBのせいで仕事が遅くなった」と感じてしまうと、シャドーITが再発したり、セキュリティポリシーの遵守意識が低下したりする原因になりかねません。

通信速度や利便性の低下を避けるためには、導入前のパフォーマンス検証が必要です。

CASBの導入形態と仕組み

ここからは、CASBの導入形態とそれぞれの仕組みについて解説します。

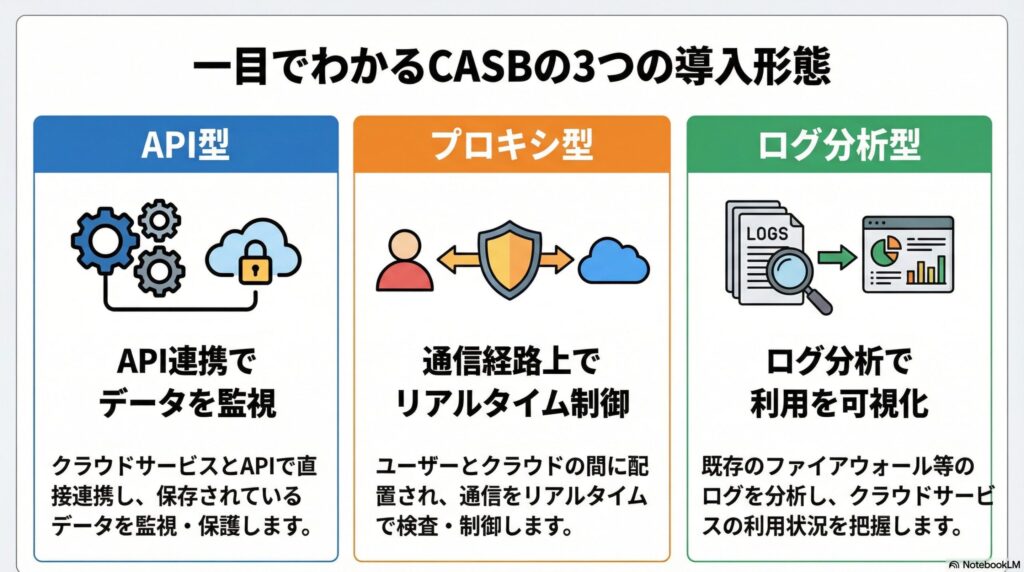

API型

API型は、CASBを通信経路に直接配置せず、クラウドサービス事業者が提供するAPIを通じて連携し、セキュリティ機能を実現する方式です。

API型の最大のメリットは、ユーザーの利便性を損なわない点と、クラウドに保存されているデータの監視に優れている点です。

導入も比較的容易で、既存の通信経路を変更する必要がありません。

プロキシ型(フォワード/リバース)

プロキシ型は、CASBをユーザーとクラウドサービスの間の通信経路に配置し、すべてのアクセスを中継することで、リアルタイムでの検査と制御を行う方式です。

プロキシ型には、通信の中継方法によって以下の2種類にわけられます。

- フォワードプロキシ型:

企業内部から外部(クラウドサービス)へのアクセスを中継します。PCにエージェントを導入し、すべてのWeb通信を強制的にCASBに転送することで、会社が許可していないシャドーITへのアクセス検知とブロックが可能です。 - リバースプロキシ型:

外部から内部(クラウドサービス)へのアクセスを中継します。エージェントレスで動作し、外部からの不正アクセスや、会社未許可の端末からのアクセス制御を実現するのに適しています。

ログ分析型

ログ分析型は、CASB製品を既存のゲートウェイ(ファイアウォールやプロキシサーバーなど)に設置し、そこで生成されるアクセスログを収集・分析することで、クラウドサービスの利用状況を監視・可視化する方式です。

ログ分析型の最大のメリットは、導入コストが比較的低い点と、既存インフラのログを利用するため、導入前の過去の利用状況を遡って解析できる点です。

これにより、企業が過去にどの程度のシャドーITリスクを抱えていたかを把握できます。

トライアル申込者全員に

「IT管理に使える4大テンプレート」

無料プレゼント!

- 💻 IT資産管理台帳

- 🧾 PC利用規定テンプレート

- 🔐 パスワードポリシーサンプル

- 🌐 IPアドレス管理表

👉 トライアルに申し込む

まとめ | CASBはクラウドサービスを安全に利用するためのセキュリティ対策

CASBは、従来の境界防御が機能しなくなった現代において、シャドーITの可視化、機密データの漏洩防止(DLP)などによって、クラウドサービスの安全性を高めるソリューションです。

クラウドサービスの利用拡大が続く中、「まだうちは大丈夫」と対策を先延ばしにすることは、そのまま情報漏洩やコンプライアンス違反のリスクを放置することに繋がります。

CASBの重要性について理解を深め、まずは自社のクラウド利用状況を可視化することから始めてみましょう。

.jpg)